W ostatnim dniach otrzymali�my kilka ciekawych informacji prasowych od firmy Kapsersky Lab na temat obserwowanej sytuacji bezpiecze�stwa w ostatnim czasie.

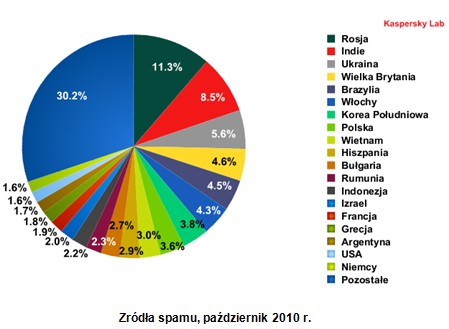

Pozytywn� informacj� przynosi nam raport na temat �wiatowego spamu. Okazuje si� bowiem, �e ilo�� spamu lekko spad�a o 3.7 procenta do poziomu 77.4%. W ostatnich miesi�cach nast�puj� spore przetasowania w�r�d lider�w spamu. We wrze�niu palm� lidera od USA odebra�y Indie ale ju� w pa�dzierniku na czo�o wysun�a si� Rosja. Wtedy te� Stany Zjednoczone wypad�y z pierwszej dziesi�tki i to spadaj�c a� na 18 miejsce.

Opr�cz Rosji na li�cie topspamer�w znalaz�y si�: Indie (8,5%), Ukraina (5,6%), Wielka Brytania (4,7%) oraz Brazylia (4,5%). Polska znalaz�a si� na 8 miejscu z wynikiem 3,6%.

Spadek Stan�w Zjednoczonych jest z pewno�ci� zwi�zany z upadkiem dw�ch najwi�kszych botnet�w Pushdo/Cutwail oraz Bredolab, kt�rych komputery zombie zlokalizowane by�y g��wnie na terenie USA. Kolejnym wa�nym punktem by�o zamkni�cie farmaceutycznego programu partnerskiego Spamlt, dzi�ki czemu spad�a ilo�� spamu zwi�zanego z medycyn�. W tym momencie na czo�owe miejsca wr�ci�y tre�ci pornograficzne oraz kasyna online. Teraz zapewne spamerzy powoli przerzucaj� si� na spam �wi�teczny, kt�rego nowa fala powoli nadchodzi.

Kolejnym zagro�eniem jakie na nas czeka s� tzw ataki drive-by download, kt�re w listopadzie wg Kaspersky sta�y si� g��wnym zagro�eniem dla u�ytkownik�w Internetu. Atak drive-by download polega og�lnie na pobraniu szkodliwego oprogramowania w momencie odwiedzenia przez u�ytkownika zainfekowanych stron internetowych.

Schemat dzia�ania jest do�� prosty. W momencie odwiedzenia takiej strony, zawieraj�cej specjalny skrypt exploita, nast�puje przenikni�cie szkodliwego programu do komputera ofiary. Z regu�y dochodzi do zainstalowania backdora lub trojana, kt�ry daje przest�pcom ca�kowity dost�p do systemu operacyjnego. Schemat ten przedstawia rysunek.

Niestety najcz�ciej wszystko odbywa si� bez wiedzy u�ytkownika i to nie tylko z wykorzystaniem stron w�asnych cyberprzest�pc�w ale i stron legalnie dzia�aj�cych, kt�re uleg�y atakom hakera.

Innym najcz�ciej spotykanym zagro�eniem s� fa�szywe archiwa b�d�ce �wiadomym oszustwem internetowym. Uzyskanie dost�pu do takiego archiwum odbywa zazwyczaj poprzez wys�anie drogiego SMS na wskazany numer. Niestety, najcz�ciej samo archiwum jest puste, uszkodzone lub te� zawiera z�o�liwe oprogramowanie.

W ostatnim raporcie zatytu�owanym "Wycieki danych - coraz powa�niejsze zagro�enie dla Internaut�w" firma Kaspersky Lab porusza kwesti� ostatnio popularnego za spraw� portalu WikiLeaks, wycieku danych. Jak wiadomo wycieki i kradzie� danych mog� by� bardzo k�opotliwe i wstydliwe dla wielu os�b.

Wbrew pozorom sprawa WikiLeaks nie jest jedyna, a wycieki mniejsze lub wi�ksze, zdarzaj� si� bardzo cz�sto. Przyk�adem mog� by� w�amania do komputer�w takich gwiazd, jak Lady Gaga czy Justin Timberlake, gdzie w obu przypadkach hakerzy ukradli nieopublikowane jeszcze utwory tych gwiazd. W innym przypadku hakerzy znale�li u s�awnej osoby jej nagie zdj�cia, po czym podj�li nawet pr�b� jej szanta�owania.

Tutaj firma Kaspersky Lab daje wszystkim kilka praktycznych porad, kt�re warto stosowa�, aby chroni� nasze dane:

* Szyfruj wa�ne informacje osobiste.

* Stosuj silne has�a zawieraj�ce co najmniej 8 znak�w oraz kombinacj� wielkich i ma�ych liter, znak�w specjalnych i cyfr. Dla ka�dego serwisu u�ywaj innego has�a.

* Nie surfuj po Internecie, wykorzystuj�c nieszyfrowane sieci bezprzewodowe. Je�eli nie mo�esz u�y� po��czenia szyfrowanego, zaszyfruj sw�j ruch danych przy pomocy oprogramowania VPN.

* Zawsze pilnuj swojego laptopa, netbooka czy smartfonu: takie ma�e urz�dzenia mo�na �atwo ukra��.

* Nie ujawniaj zbyt wielu danych osobowych i informacji poufnych na portalach spo�eczno�ciowych, takich jak nk.pl czy Facebook.