Autor: Mariusz Ko�acz (rokko)

Strona autora: techformator.pl

Kontakt: m.kolacz(at)hotfix.pl

Uruchomienie programu jako NT/AUTHORITY SYSTEM pozwala na pe�ny dost�p do rejestru, folder�w, uruchomionych proces�w czy te� ka�dego innego elementu systemu. W poradniku przedstawi� prost� a zarazem skuteczn� metod� na uruchamianie program�w "jako SYSTEM" z poziomu konta u�ytkownika.

Run As System - zastosowania

Z takiej techniki uruchamiania program�w mo�na skorzysta� w sytuacjach takich jak:

- Usuni�cie infekcji - konto u�ytkownika kt�re zosta�o zainfekowane zwykle nie nadaje sie do u�ytku. Co gorsze wszelkie pr�by odpalenia aplikacji wykrywaj�cych i eliminuj�cych wirusy czy te� generuj�cych logi zwykle s� nieudane. Szkodniki cz�sto wy��czaj� dost�p do kluczowych element�w systemu, zabezpieczaj� swoje procesy przed zabiciem lub usuni�ciem. Wykorzystuj�c metod� z niniejszego poradnika mo�na spr�bowa� uruchomi� program, kt�ry u�atwi wyeliminowanie infekcji lub te� pozwoli na sporz�dzenie log�w, kt�re mo�na zamie�ci� na forum komputerowym w celu ich analizy przez specjalist�w.

- Dost�p do zabezpieczonych plik�w/folder�w - czasem zdarza si�, �e nawet administrator systemu nie jest w stanie usun�� plik�w czy folder�w. G��wnie ma to miejsce podczas gdy dany plik czy folder posiada aktywny uchwyt, kt�ry uniemo�liwia jego normalne usuni�cie. Z tego typu zablokowanymi plikami zwykle radz� sobie programy typu Unlocker, je�eli jednak wyst�pi� problemy mo�na wykorzysta� metod� alternatywn� z wykorzystaniem konta SYSTEM.

- Uruchamianie zablokowanych komponent�w systemowych - dla przyk�adu, szkodliwe oprogramowanie cz�sto zmienia, wy��cza i/lub blokuje wybrane us�ugi systemowe. Chc�c ponownie aktywowa� dan� us�ug� napotykamy na przeszkod� w postaci odmowy dost�pu. Dzi�ki uruchomieniu przystawki services.msc "jako SYSTEM" mo�emy pozby� si� tego b��du.

- Usuwanie zablokowanych kluczy rejestru - posiadaj�c najwy�sze uprawnienia mo�emy usun�� praktycznie ka�dy wpis, nawet taki kt�ry jest ukryty (ukryte wpisy mog� �wiadczy� o obecno�ci w systemie rootkit�w, czyli szkodnik�w kt�rych jedynym celem jest ukrycie przed u�ytkownikiem niebezpiecznych plik�w i proces�w). Metoda znajduje r�wnie� zastosowanie, gdy programy czyszcz�ce rejestr maj� problemy z usuni�ciem niekt�rych b��dnych wpis�w.

Uruchamianie programu jako SYSTEM

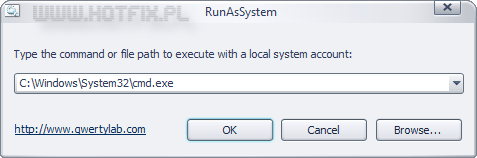

Pobieramy Run As System, archiwum z programem rozpakowujemy dowolnym programem do kompresji plik�w i folder�w. Przechodzimy do folderu i uruchamiamy plik wykonywalny runassystem.exe

W oknie programu klikamy Browse i wskazujemy lokalizacj� programu (mo�na r�wnie� bezpo�rednio wpisa� polecenie typu cmd.exe lub services.msc). Po wybraniu odpowiedniego programu klikamy OK.

Je�eli kto� si� spodziewa cud�w to go zmartwi�. Run As System wymaga, aby by� uruchomiony z uprawnieniami administracyjnymi. Oczywi�cie mo�liwe jest uruchomienie programu z poziomu zwyk�ego uzytkownika, do tego celu nale�y wykorzysta� polecenie runas. Znaj�c has�o administratora nie powinno by� najmniejszych problem�w z uruchomieniem programu.

WA�NE! T� metod� nale�y u�ywa� wy��cznie w sytuacjach krytycznych, gdy wszystkie tradycyjne metody zawiod�. Niew�a�ciwe zastosowanie aplikacji uruchamianych z uprawnieniami konta SYSTEM mo�e doprowadzi� do nieodwracalnego uszkodzenia kluczowych komponent�w systemowych, a co za tym idzie do unicestwienia systemu. Wszelkie wskaz�wki zawarte w niniejszej poradzie wykonujesz na w�asn� odpowiedzialno��!

Run As System - sprawdzamy uprawnienia aplikacji

Aby mie� pewno��, �e program uruchomiono jako SYSTEM, mo�emy wykona� prosty test.

- W oknie programu RunAsSystem wpisujemy C:\Windows\System32\cmd.exe

- Zatwierdzamy uruchomienie, klikamy OK. Na ekranie pojawi si� okno wiersza polece�.

- Aby sprawdzi� czy aplikacja pracuje z po�wiadczeniami NT/AUTHORITY SYSTEM wpisujemy w oknie konsoli polecenie echo %userprofile%

- Po wykonaniu polecenia otrzymamy informacj� C:\Windows\system32\config\systemprofile. Wszelkie programy uruchamiane za po�rednictwem konsoli b�d� posiada�y najwy�sze mo�liwe uprawnienia.

- Inn� metod� sprawdzenia jest wpisanie w oknie konsoli polecenia whoami. Wynikiem powinna by� informacja zarz�dzanie nt\system.

- Jeszcze inn� metod� jest wywo�anie okna mened�era zada� (CTRL+SHIFT+ESC), na zak�adce Procesy, po odszukaniu danego programu w kolumnie Nazwa u�ytkownika odczytujemy nazw� konta (SYSTEM).

Copyright © rokko

Wszystkie prawa zastrze�one. Kopiowanie ca�o�ci lub fragment�w niniejszego artyku�u jest zabronione. |