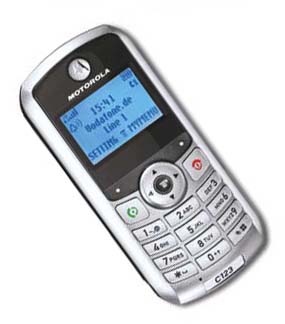

Wed�ug informacji The New York Times, specjalista ds bezpiecze�stwa Karsten Nohl znalaz� spos�b na pods�uchiwanie ��czno�ci GPRS w promieniu do 5 km stosuj�c do tego stary telefon Motorola C123.

Szczeg�y swojego ataku zamierza przedstawi� na kongresie Chaos Communicaion Congress, kt�ry rozpocz�� si� w mie�cie Finowfurt w Niemczech.

Wed�ug niego szyfrowanie jest do�� �atwe do z�amania. GPRS ma wykorzystywa� algorytm GPRS-A5 b�d�cy zmodyfikowan� wersj� algorytmu A5, a �e GPRS jest nadal szeroko wykorzystywany, wi�c zagro�enie dla wszystkich jest do�� realne.

Nohl mia� by� w stanie deszyfrowa� transmisj� w niemieckich sieciach T-Mobile, O2 Germany, Vodafone oraz E-Plus. Co ciekawe, na terenie W�och by�o jeszcze �atwiej. Tam szyfrowanie jest s�absze, a czasami nawet go w og�le nie ma.

Nie zamierza on publikowa� �adnych kluczy do deszyfrowania czy przechwyconych danych. Nie b�dzie te� dostarcza� �adnego oprogramowania do pods�uchu. Ma jedynie nadziej�, �e operatorzy szybko zareaguj� na zaistnia�e zagro�enie.

http://www.h-online.com/ |